La programmation du comportement des réseaux

Module RÉSEAUX opérateurs, téléphonie et InternetGlobalement les réseaux sont de plus en plus accessible à travers une interface logicielle. Et le concept SD-WAN est désormais incorporé dans les architectures, d'autant que ses ressources spécifiques sont généralement dans le Cloud et inaccessibles directement. La capacité d'en programmer le comportement est donc une suite, on ne peut plus logique.

Une architecture réseau programmée de cette manière intervient à 4 niveaux : la traduction des recommandations en contraintes, le "quoi" en "comment", l'implémentation automatique de la stratégie, la détection en temps réel d'évènements qu'elle fait remonter et la surveillance courante du réseau pour s'assurer qu'il ne dérive pas.

Il existe des langages dédiés à cette surveillance, tel NEMO de l'IETF qui s'applique à la NBI, la "North-Bound Interface", autrement dit les aux liens entre les outils d'administration de haut niveau et les équipements, laissant l'interfaçage avec les les SBI ("South-Bound Interface") aux contrôleurs SDN.

Il ne faut pas s'y tromper. Il s'agit là d'une voie très moderne que les architectes vont emprunter, parfaitement en phase avec le découpage entre ressources "on premise" et Cloud. Les responsables réseaux auraient tort de ne pas s'y intéresser...

Les datacenters dans le désert ou la banquise

Module ARCHITECTURES du système d’information et technologies du datacenterSi vous avez quelques liquidités de disponibles, jetez un coup d’œil sur les opportunités qui nous viennent des déserts et territoires glacés. Pourquoi ? Parce ...

Programmer les "mains dans les poches"

Module Architectures applicatives et développement d’APPLICATIONSIl fallait s’y attendre. Après le "no coding" et le "low coding", puis l’assistance proprement dite au codage, qui reste quand même relativement technique, voil...

L’état de l’art de la vision par ordinateur

Module STRATÉGIES et technologies du TILa vision par ordinateur remonte à la fin des années 60, à la même époque que les premiers modèles d’IA. Elle a fait depuis des progrès fulgurants, au point de ...

Pleins feux sur ces inventeurs qui ont façonné le TI moderne.

Module STRATÉGIES et technologies du TIConnaissez-vous François Gernelle, Alan Emtage, Dan Bricklin Douglas Engelbart, Jean Morlet ou Robert Cailliau. Autant de personnages qui ont eu une influence d...

La robotique, où en est-on ?

Module ARCHITECTURES du système d’information et technologies du datacenterOn a toujours la même image, celle des usines qui emploient des robots dans les chaînes de montage et sans lesquels il n’y aurait pas d’industrie manufacturièr...

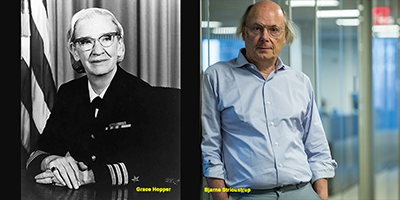

Grace Hopper et Bjarne Stroustrup, une même flamme à 30 ans d’intervalle

Module Architectures applicatives et développement d’APPLICATIONSGrace Hopper et Bjarne Stroustrup ont chacun à leur manière, profondément marqué le monde du développement. Grace Hopper, vice-amiral de la Navy américaine, a ...

Le tsunami des architectures applicatives

Module Architectures applicatives et développement d’APPLICATIONSDepuis, nous avons vu se succéder un grand nombre d’architectures, servies par des frameworks et API de qualité :MVC ("Modèle Vue Controller", EDA (événements),...

La machine de Turing, une référence théorique

Module STRATÉGIES et technologies du TICe modèle est resté une référence de nos jours quand on veut qualifier la faisabilité d’un programme ou d’un algorithme. On dit qu’il est ou n’est pas compatibl...

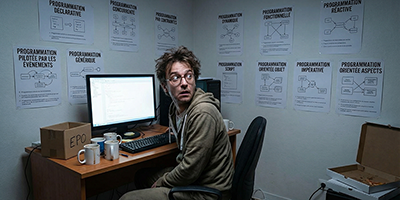

Le labyrinthe des modes de programmation

Module Architectures applicatives et développement d’APPLICATIONSC'est à la fois un avantage et un inconvénient. Avantage qui témoigne de la vivacité du domaine et de sa créativité. Mais aussi complexité, d’autant que parallè...

Pour nos abonnés

- Suivez LeMarson en direct

- Accédez à des centaines de dossiers et d'articles

- Visionnez des dizaines d'heures de formations vidéos

- Téléchargez le Livre des tendances de l'année