Les hackers qui ont marqué l'histoire

Module SÉCURITÉ du système d’informationDepuis le premier ver Brain écrit par 2 pakistanais, la cybersécurité s'est développée à travers la planète, avec des millions de malwares et surtout une population qui en veut de manière viscérale aux institutions en place.

Pour mieux nous protéger, il faut aussi savoir à qui on a affaire. Et parfois, cela ne manque pas de "sel"...

Il y a 2 familles de hackers : les "gais lurons" primesautiers qui veulent prouver qu'ils sont les meilleurs et s'assagissent lorsqu'ils atteignent l'âge de raison, vers 40 ans et ceux qui, motivés par la haine politique, religieuse ou raciale, veulent détruire.

Mais tous ont un point commun : ils sont compétents. Et il faut prendre garde à ne jamais les mésestimer.

Les bases et arbres de connaissances

L’efficacité d’une entreprise et celle d’un algorithme d’IA dépend pour l’essentiel des données sur lesquelles ils peuvent s’appuyer. Il suffit donc de transférer ces données dans une base de données dédiée. C’est vrai, sauf que c’est tout sauf simple.

Ouvrons les portes de la recherche TI

L’Intelligence Artificielle n’est pas une fin en soi, même si elle occupe une grande partie de nos préoccupations. La recherche dans le TI a depuis longtemps anticipé sur le futur et dégagé des voies qui continueront de nous surprendre.

Les datacenters dans le désert ou la banquise

Depuis toujours, d’immenses territoires sont réputés incompatibles avec les pratiques de notre société. Cela va changer et les datacenters seront les premiers à s’installer dans les déserts et zones froides de la planète. C’est déjà le cas.

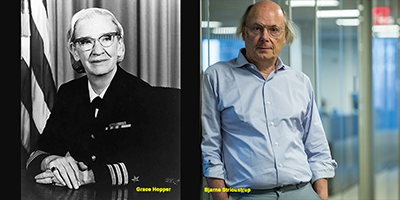

Grace Hopper et Bjarne Stroustrup, une même flamme à 30 ans d’intervalle

Grace Hopper et Bjarne Stroustrup sont 2 personnages incontournables, sans qui le développement n’aurait jamais été ce qu’il est devenu.

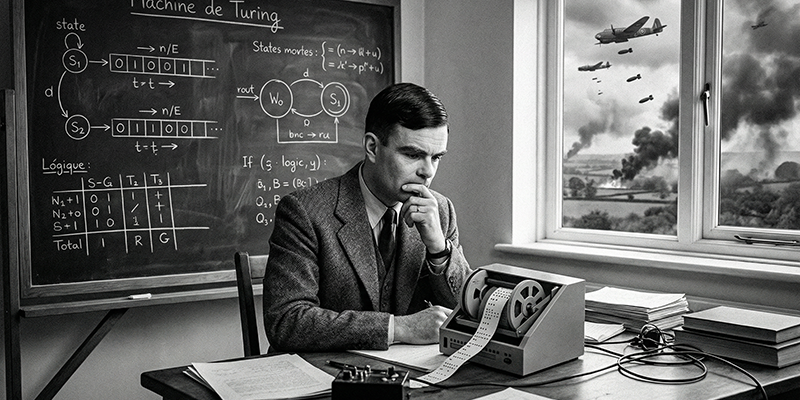

La machine de Turing, une référence théorique

La machine de Turing est un concept d’ordinateur, imaginé en 1936 par Alan Turing, l’extraordinaire mathématicien britannique, pour donner corps au concept d’algorithme et de procédure mécanique.

L’état de l’art de la vision par ordinateur

La vision artificielle ou reconnaissance d’images par ordinateur est l’un des domaines qui a le plus progressé ces dernières années. La "faute" encore à l’Intelligence Artificielle, dont la quasi-totalité des applications sont demandeuses. Rien d’étonnant à ce que cela bouge autant.

Les religions et l’Intelligence Artificielle

Nous sommes en train de vivre une transformation à nulle autre pareille, qui touche tous les domaines. Les religions n’y échappent pas. On peut en parler.

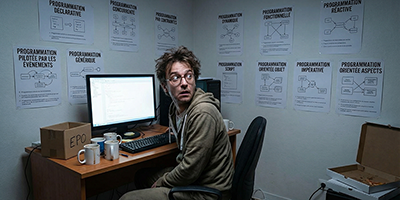

Le labyrinthe des modes de programmation

Les développeurs font face à une multiplicité de formes de programmation, liées aux architectures applicatives. Parmi lesquelles ils doivent faire un choix, éventuellement se former. Ce qui n’est pas facile. Du seul codage impératif d’autrefois, ils sont passés à un véritable labyrinthe où il est très facile de se perdre.

Pour nos abonnés

- Suivez LeMarson en direct

- Accédez à des centaines de dossiers et d'articles

- Visionnez des dizaines d'heures de formations vidéos

- Téléchargez le Livre des tendances de l'année